最近、当方へさくらインターネットを騙る迷惑メールが届きました。

実際にさくらインターネットを利用しているクライアント様も多くいらっしゃいますので、もしスパムと思われるメールが届いた場合には、メールに記載されているURLやメールアドレスを絶対クリックしないようにご注意ください。

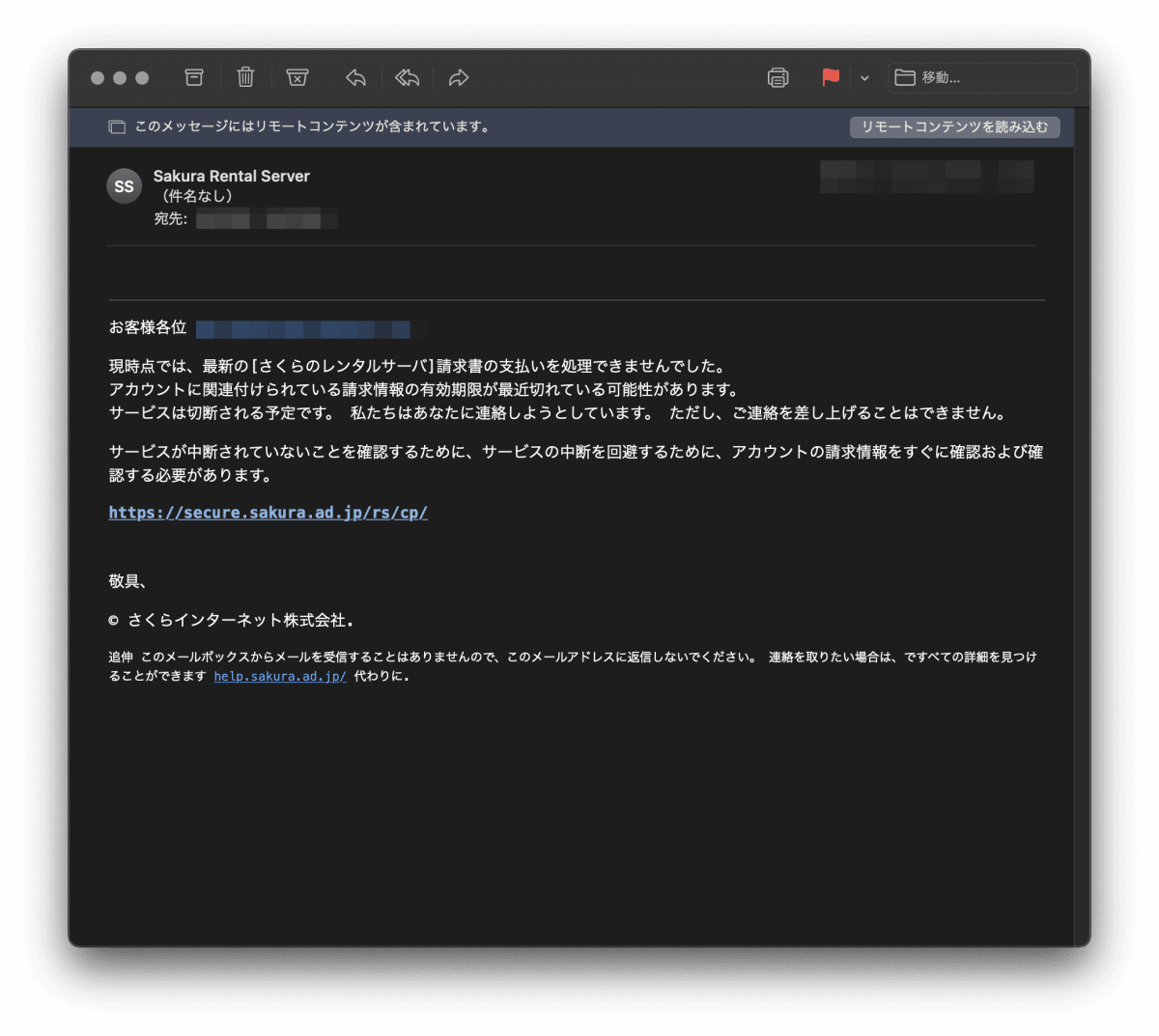

スパムが疑われるメール

メールアドレスしか記載がない

金融機関やレンタルサーバなどを騙る迷惑メールの多くには、こちらの氏名や会員IDなどが記載されておらず、ほとんどの宛名がメールアドレスのみとなっています。個人情報の流出(または当方のようにサイトに記載済)により名前が記載される可能性もありますが、メールアドレスしか記載されていなかったり早急なログインを促す内容のメールは信用しないようにしましょう。

日本語がおかしい

翻訳にかけたようなおかしな日本語のメールも迷惑メールの可能性が高いです。企業のメールでこういった文章は通常ありえませんのでご注意ください。

不審な添付ファイルやリモートコンテンツ(画像)が含まれている

上の画像にある「このメッセージにはリモートコンテンツが含まれています」のアラートは、外部URLの画像などのコンテンツがあることを表しています。平文だけのメッセージのように見せかけて仕込まれているこれらのコンテンツは、たいてい目に見えないほど小さな画像です。画像の役割としてはおそらくWebビーコンで、メールが表示されたことを通知する仕掛けを担っています。

怪しいメールが届いたら

基本的にはメールを開かずに迷惑メール設定するのが一番ですが、自身が使っているサービスを騙っている場合など間違えて表示してしまうケースもあります。開いてしまった場合でも迷惑メールに設定しておいて、メールに記載されているURLには絶対にアクセスしないようにしてください。金融機関やネットショップなど、実際に使っているサービスの状況を確認する場合は、メール内のURLではなく直接サービス企業のサイトやアプリでログインするようにしてください。

メールに記載されているURLは実際と異なる場合があります

メールにあるURLは、実際のリンク先と異なる文字列の場合があるので注意してください。特に迷惑メールの場合はほぼ間違いなく偽サイトか関係のないURLへリンクされています。

上記画像の例では https://secure.sakura.ad.jp/rs/cp/と記載されていても、実際のリンク先はhttps://secure-sakura-ad-jp-rs-cp.pikoshop8.com/notification/secure/rs/cp/index.phpとなっています。

URLで偽サイトを見分けるには

偽サイトかどうかを判別するにはURLにある「ドメイン」の部分をチェックします。

ウェブURLは、https://またはhttp://というプロトコル(とスラッシュ2つ)の部分から始まって次にドメインが来ます。ドメインの後は/(スラッシュ)で区切ってそのサイト内のファイルやフォルダの場所を表します。

https://emwai.jp/info/sakuraspammail-20210317/

このURLの例ではhttps://がプロトコル、emwai.jpがドメイン、後ろの/info/sakuraspammail-20210317/がこの投稿の場所を表します。

また、ドメインにはサブドメインと呼ばれる接頭語が付く場合もあります。サブドメインは.(ドット)で区切ってドメインの前に追加されます。

https://diy.emwai.jp/furniture/

ドメインemwai.jpの前にあるdiy.がサブドメイン部分にあたります。

また、ドメインの中でも**.co.jpや**.ne.jpなどは属性型ドメインと呼ばれ、取得に条件が必要なものもあります。これらは取得しやすい汎用ドメイン(**.comや**.net)と比較して信用性が高いです。文字列としては「co.jpやne.jpというドメインのサブドメイン」という形になっています。

そのほかにも国内に所在地が存在することが条件である**.jp(国別ドメイン)などドメインには様々な種類があるので、参考にしてみてください。